En el complejo tablero de la ciberseguridad global, 2026 será recordado como el año en que la “invulnerabilidad” de los dispositivos móviles de Apple ha quedado finalmente desmitificada, porque la semana pasada, el Google Threat Intelligence Group (GTIG) en su Blog, divulgó un hallazgo demoledor.

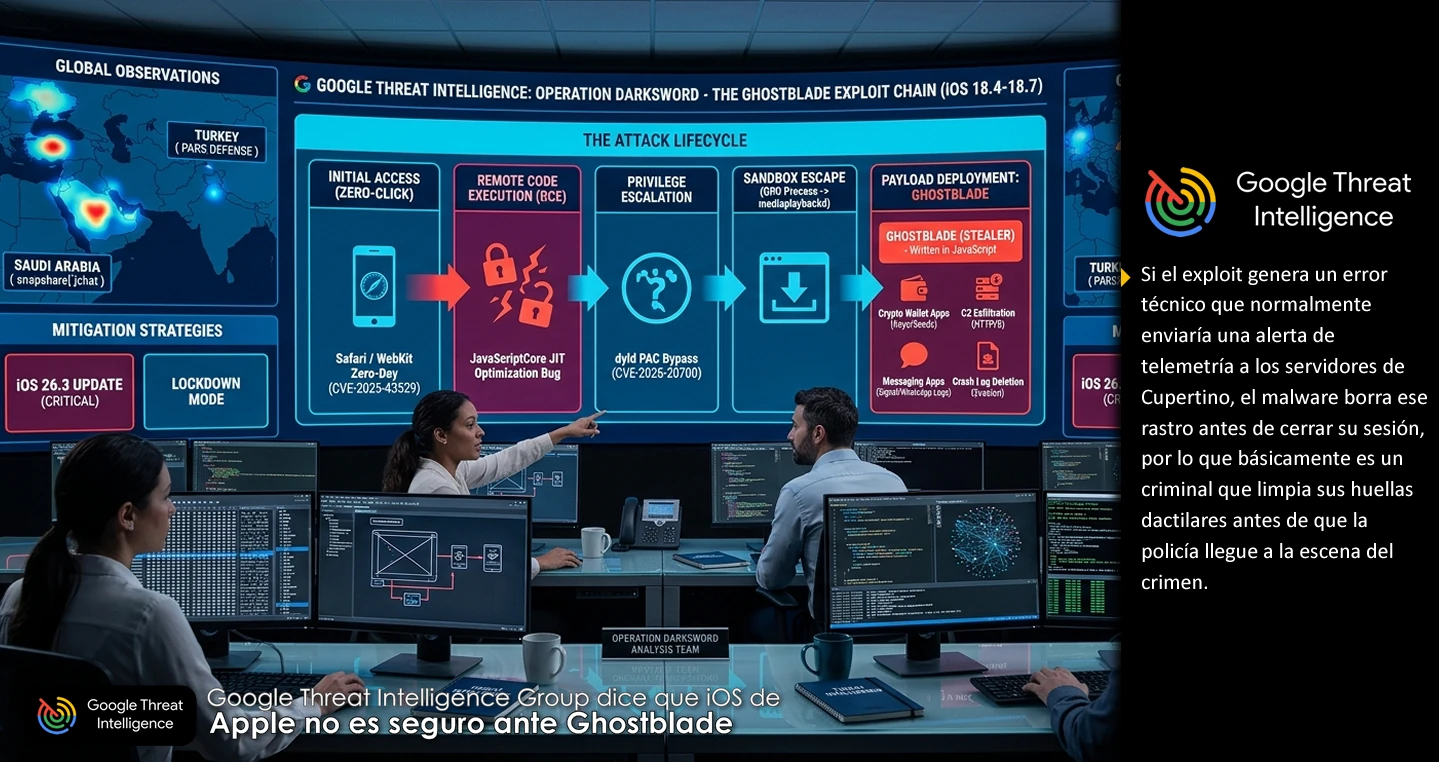

GTIG, publicó un informe con los detalles de DarkSword, una sofisticada cadena de exploits de “cero clics” que ha permitido a actores estatales y mercenarios digitales penetrar la seguridad de Apple con una eficiencia quirúrgica. Este ciberataque identifica como el eje central de esta tormenta a un protagonista letal: Ghostblade.

No estamos ante el típico malware de “phishing” masivo que inunda bandejas de entrada de los dispositivos, porque Ghostblade en sí mismo, es una pieza de ingeniería de precisión, convertido en un “ladrón de guante blanco” diseñado para el ecosistema de iOS, que ha redefinido lo que entendemos por persistencia y detección en dispositivos móviles.

La genialidad malévola de Ghostblade radica en su modestia operativa, porque mientras que el malware tradicional busca “echar raíces” en el sistema operativo para garantizar su permanencia (persistencia), Ghostblade opera bajo una filosofía de ráfaga. Escrito íntegramente en JavaScript, este código aprovecha vulnerabilidades críticas en WebKit —el motor que impulsa a Safari— para ejecutarse de forma efímera.

El proceso es casi poético en su frialdad técnica, ya que el usuario que visita un sitio Web comprometido (un ataque tipo watering hole) se contagia, y sin necesidad de descargar un solo archivo o conceder un permiso. Con solo la visita el malware se activa.

En cuestión de segundos, mapea el dispositivo, extrae la información y se autodestruye, por lo que al no dejar procesos activos tras su ejecución, los sistemas de seguridad tradicionales que buscan anomalías en tiempo real se quedan persiguiendo sombras.

Pero quizás lo más inquietante es su función cleanLogs(), porque los investigadores de Google descubrieron que Ghostblade tiene la capacidad de acceder al directorio de CrashReporter de Apple.

Si el exploit genera un error técnico que normalmente enviaría una alerta de telemetría a los servidores de Cupertino, el malware borra ese rastro antes de cerrar su sesión, por lo que básicamente es un criminal que limpia sus huellas dactilares antes de que la policía llegue a la escena del crimen.

Para quienes seguimos de cerca la evolución de las finanzas digitales, Ghostblade representa una amenaza existencial, ya que el informe de Google subraya que el malware busca objetivos muy específicos, cómo billeteras de criptomonedas y aplicaciones de mensajería cifrada.

No es coincidencia que este repunte de ataques ocurra en un momento en que la regulación global, como la Ley MiCA en Europa o el US CLARITY Act, intenta dar orden al caos cripto, ya que mientras los reguladores discuten marcos legales, los atacantes han comprendido que la vulnerabilidad más lucrativa no está en el Smart Contract de un criptointercambio, sino en el dispositivo que el usuario lleva en el bolsillo.

Ghostblade está programado para identificar y saquear frases semilla y claves privadas de billeteras como MetaMask y Trust Wallet, pero no se queda con esto, porque va más allá, al también comprometer aplicaciones como Signal, WhatsApp y Telegram, los atacantes obtienen algo más valioso que el dinero: el contexto.

Las personas detrás del Ghostblade, conocen las negociaciones, las ubicaciones geográficas y la identidad real de figuras clave en el sector financiero y vale destacar, que en 2026, la información es el activo con mayor liquidez.

La atribución de estos ataques nos lleva a un terreno pantanoso, porque de acuerdo con los miembros del GTIG de Google, se ha vinculado el uso de DarkSword y Ghostblade con una amalgama de actores que antes operaban en silos separados.

Por un lado, grupos de espionaje estatal como UNC6353 (vinculado a la inteligencia rusa) han sido detectados usando estos kits contra objetivos en Ucrania, pero por otro lado, empresas de vigilancia comercial —los llamados “mercenarios del clic”— como la firma turca PARS Defense, han suministrado estas herramientas a gobiernos en Arabia Saudita y Malasia.

Esta democratización del malware de grado militar es un fenómeno alarmante, porque lo que antes era el arsenal exclusivo de tres o cuatro potencias mundiales, ahora está disponible para cualquier actor con el capital suficiente para adquirir un kit de DarkSword.

El informe de Google muestra que incluso atacantes con menos recursos técnicos están “personalizando” estas herramientas, añadiendo capas de cifrado AES y ECDH para proteger sus propios servidores de comando y control (C2).

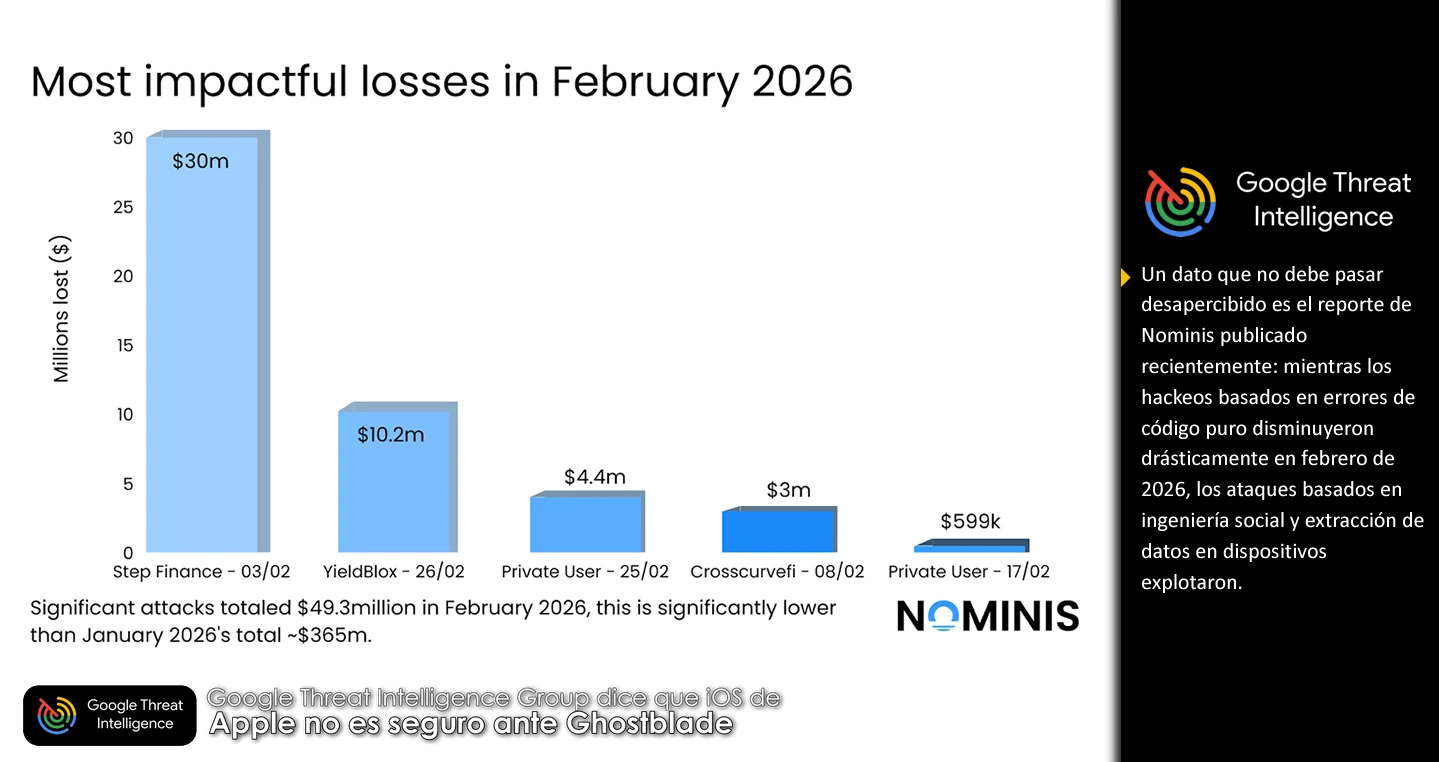

Un dato que no debe pasar desapercibido es el reporte de Nominis publicado recientemente: mientras los hackeos basados en errores de código puro disminuyeron drásticamente en febrero de 2026, los ataques basados en ingeniería social y extracción de datos en dispositivos explotaron.

Concretamente, esto nos dice que la industria de la ciberseguridad ha ganado batallas en el frente del software, pero está perdiendo la guerra en el frente humano y esto es justamente lo que una herramienta de malware cómo Ghostblade se aprovecha, porque los usuarios de Apple, poseen una confianza ciega en sus dispositivos iPhones.

El usuario medio cree que, si no hace clic en un “pop-up” sospechoso, está a salvo, pero con Ghostblade, se demuestra que simplemente navegar por un portal de noticias comprometido es suficiente para perder el control total de sus activos digitales.

El surgimiento de Ghostblade plantea una pregunta incómoda para los legisladores: ¿Deberían empresas como Apple ser legalmente responsables por la integridad de los datos financieros que sus dispositivos albergan?

Hasta ahora, la responsabilidad ha recaído en los criptointercambios y los usuarios. Sin embargo, cuando nos enfrentamos a vulnerabilidades de hardware y omitir protecciones de punteros (PAC) como la CVE-2026-20700, el usuario no tiene herramientas para defenderse.

La recomendación de Google de activar el “Modo de Protección Estricta” (Lockdown Mode) es, en esencia, una admisión de que la funcionalidad estándar de un smartphone moderno es incompatible con la seguridad absoluta.

Ghostblade no es solo un virus en sí mismo, es un síntoma de una era donde la frontera entre la vigilancia estatal, el crimen organizado y el uso cotidiano de la tecnología se ha borrado y ya no se sabe quién ataca a quien, pero los usuarios terminan siendo las víctimas finales en esta cadena. Todos los usuarios de criptomonedas que usen iPhone, deben entender que la higiene digital ya no es opcional.

La actualización a iOS 26.3 es el primer paso, pero no el último, porque en un mundo donde los fantasmas recorren el silicio de nuestros teléfonos, la verdadera seguridad vendrá de la mano de una vigilancia constante, una segmentación estricta de activos y, sobre todo, de un escepticismo saludable hacia la supuesta “fortaleza” que sostenemos en la palma de nuestra mano.